はじめに

この記事シリーズは情報セキュリティマネジメントの資格勉強で学んだことの中でも、特に気になった内容、正しく理解したい内容をブログ記事にしてアウトプットしていきます。

実際に学んだことを整理し、理解を深めるための参考にもなればと思っています。

参考書とサイト

資格勉強におすすめな参考書はこちらです。

重要なキーワードや仕組みについてわかりやすく記載されており、特に図解もあるのがポイントです。

参考書を1周したり、腕試しを試したい方はこちらのサイトも有効活用しましょう。

情報セキュリティマネジメントの過去問が無料で試せます。

DNSとは何か?

DNS(Domain Name System)は、インターネット上の「住所変換サービス」とも言える仕組みです。私たちが使う「www.example.com」のようなドメイン名を、コンピュータが通信に使う「IPアドレス」に変換する役割を担っています。

たとえば、ブラウザに「www.example.com」と入力すると、DNSがそのドメイン名に対応するIPアドレスを見つけ出し、正しいサーバへ接続します。この仕組みのおかげで複雑な数字の羅列を覚える必要がなく、簡単にインターネットを利用できるのです。

DNSは階層的な構造を持ち、ルートDNSサーバ、TLD(トップレベルドメイン)サーバ、権威DNSサーバといった複数のサーバが連携して機能しています。また、キャッシュを活用することで、高速かつ効率的に動作しています。

簡単に言えば、DNSは私たちが日常的にウェブを利用するための重要な基盤であり、インターネットをスムーズに機能させるために欠かせない存在です。

DNSに関する攻撃の種類

DNSは便利な仕組みですが、その特性を悪用したサイバー攻撃も多く存在します。攻撃者はDNSを利用して不正なサイトに誘導したり、大量のトラフィックを送り付けてサービスを妨害したりします。

DNS攻撃にはいくつかの種類があり、それぞれ異なる手法で被害を引き起こします。これから代表的なDNSに関する攻撃を紹介します。

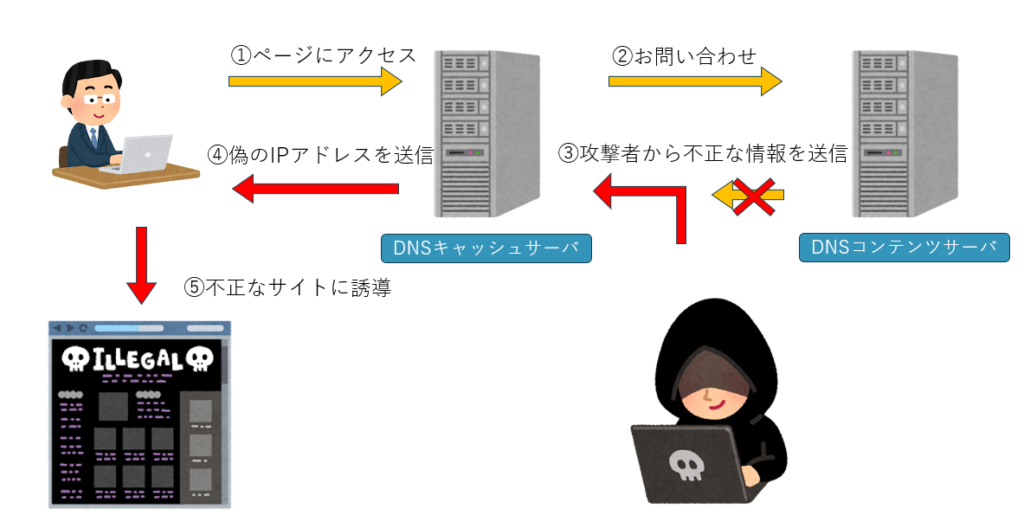

DNSキャッシュポイズニング攻撃

DNSキャッシュポイズニングは、DNSサーバのキャッシュに不正な情報を注入することで、ユーザーを意図しない不正なサイトに誘導する攻撃です。例えば、正当なドメイン名に対応するIPアドレスが不正なものに書き換えられると、ユーザーは知らないうちに偽装されたサイトへアクセスしてしまいます。

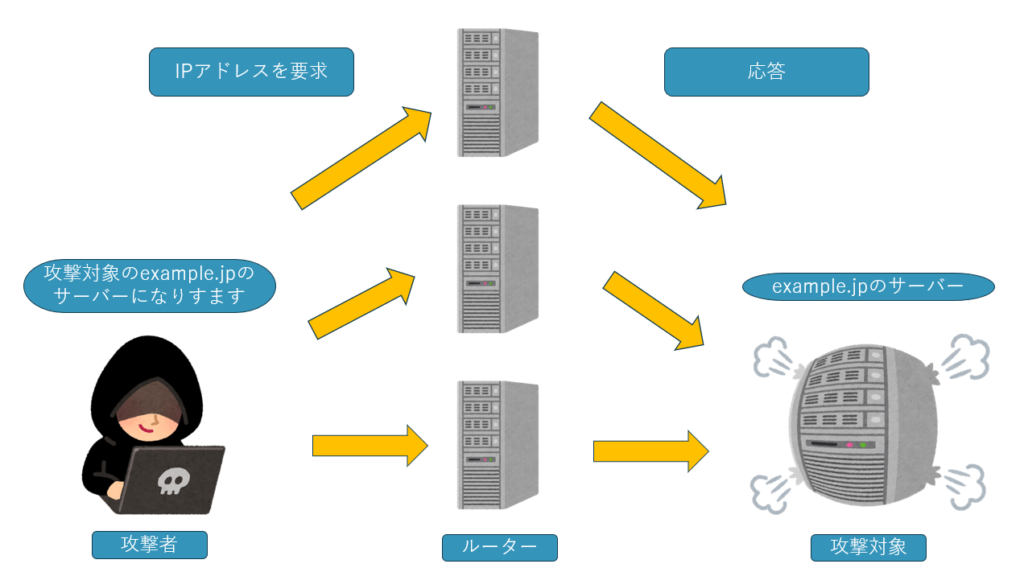

DNSリフレクタ攻撃 (DoS攻撃)

DNSリフレクタ攻撃は、DNSの応答を利用して行うDoS(Denial of Service)攻撃の一種です。攻撃者は、送信元IPアドレスを偽装するIPスプーフィングを使用し、DNSサーバからの大量の応答データをターゲットサーバに集中させることで、ターゲットのサービスを停止させます。

この攻撃は「DNSアンプ攻撃」とも呼ばれ、少ないリクエストで大規模なトラフィックを発生させられる点が特徴です。そのため、効果が高く、広範囲な被害を引き起こす可能性があります。

ランダムサブドメイン攻撃

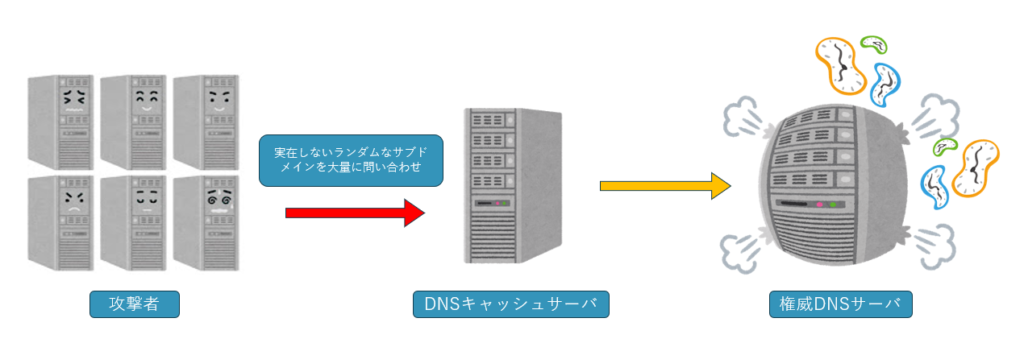

ランダムサブドメイン攻撃は、オープンリゾルバ(外部からのDNSクエリを受け付けるサーバ)を悪用した攻撃手法です。攻撃者は、特定のドメインに対して実在しないランダムなサブドメインを大量に問い合わせます。この結果、多数のオープンリゾルバが一斉にそのドメインへアクセスし、DDoS(分散型サービス拒否)攻撃を発生させます。

この攻撃は、リゾルバの負荷を増大させると同時に、ターゲットのドメインサーバを過負荷状態にすることで、サービスの停止や応答遅延を引き起こします。

ドメイン名ハイジャック攻撃

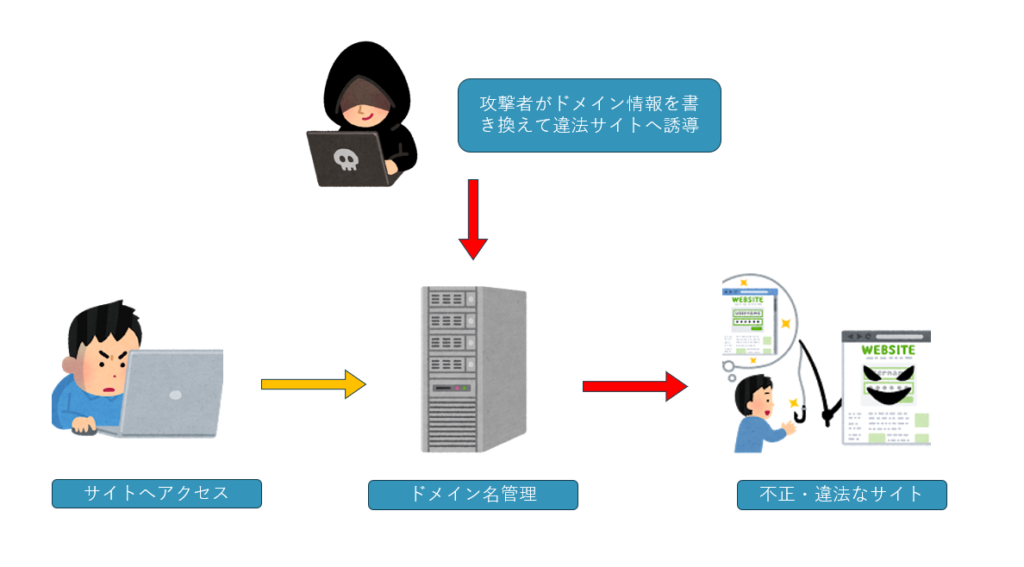

ドメイン名ハイジャック攻撃は、本来の管理権限を持たない第三者が、不正な手段でドメイン名を乗っ取る攻撃です。攻撃者は権威DNSサーバの設定を不正に書き換え、ユーザーを自分のサーバへ誘導することで、ドメインの支配権を奪います。

この攻撃により、合法的な所有者が自分のドメインを使用できなくなったり、利用者が悪意のあるサイトにアクセスさせられたりするリスクが発生します。特に、フィッシングサイトへの誘導や個人情報の盗難といった二次被害が懸念されます。